DNS-ul este unul din protocoalele care reprezinta coloana verterbrala a Internetului. Cand a fost inventat, securitatea nu a fost luata in calcul pentru ca s-a mers pe ideea ca toti utilizatorii o sa fie cinstiti, lucru care s-a dovedit un pic fals. DNS-ul a fost abuzat de tot felul de oameni pentru diverse scopuri, mai mult sau mai putin oneroase.

Cele mai intalnite abuzuri asupra lui sunt “cache poisoning” si Man-in-the-Middle (MITM).

Pentru a face protocolul rezilient asupra acestor doua tipuri majore de atacuri si pentru a putea lansa noi servicii sigura bazate pe DNS, un grup de oameni destepti s-au gandit sa adauge si securitate la protocol. Pentru ca e relativ mult de vorbit despre partea de securitate si ideile nu vin toate o data, exista vreo 3 RFC-uri mari care acopera specificatiile de DNSSEC: 4033, 4034 si 4035.

Pe scurt, o autoritate centrala va garanta in jos “zonele” de DNS pana la ultimul domeniu astfel incat daca un server de DNS care stie de DNSSEC trebuie sa rezolve un nume de host sau de domeniu, va putea verifica foarte usor ca raspunsurile primite nu au fost modificate in tranzit de catre o terta parte.

DNSSEC foloseste doua tipuri de chei:

- KSK sau Key Signing Key: este cheia cu care sunt semnate inregistrarile de tip DNSKEY. O data create aceste chei, se creaza si inregistrarile de tip DS care for fi publicate in zona domeniului parinte astfel incat sa se realizeze cum trebuie “chain of trust”.

- ZSK sau Zone Signing Key: este cheia cu care sunt semnate toate inregistrarile (zona) unui server de DNS autoritativ.

Ca si tipuri de inregistrari, atunci cand avem DNSSEC, avem:

- RRSIG: reprezinta semnatura digitala pentru o inregistrare in DNS.

- DNSKEY: reprezinta cheia publica pe care resolver-ul de DNS o foloseste pentru a verifica autenticitatea raspunsului primit

- DS sau Delegation Signer: reprezinta informatii despre cheile folosite de un domeniu pentru semnarea lor. Inregistrarile de tip DS se pun doar in domeniul parinte si fac referinta la subdomeniul pentru care sunt folosite. Aceste inregistrari reprezinta un HASH al cheilor de semnare efective pentru micsora transferul de date pentru validarea unei semnaturi.

- NSEC: reprezinta un pointer la urmatoarele inregistrari dintr-o zona si la tipuri de inregistrari existente. Este folosit pentru a valida existenta sau inexistenta inregistrarilor dintr-un domeniu.

- NSEC3: la fel ca NSEC, insa cu o modificare pentru sporirea rezilientei protocolului si pentru a face imposibila enumerarea tuturor inregistrarilor dintr-o zona de DNS

- NSEC3PARAM: este folosit de serverele autoritative pentru a decide ce alte inregistrari pot fi trimise unui client care efectueaza interogari pe langa tipul de inregistrare solicitat explicit.

“Trust anchors” reprezinta mecanismul prin care un server de DNS are incredere in anumite semnaturi pentru domenii. Echivalentul ar fi “root hints” sau in PKI: lista autoritatilor de certificare in care are incredere (Trusted Root CAs).

Acum, partea practica :)

Si pentru ca mi-am dorit mereu un TLD, o sa-l numesc .imacandi. pentru postul asta si o sa avem asa:

[root "."] => [TLD "imacandi."] => [domeniu "sin.imacandi."]

Plus un resolver pe langa astea care are doar cheia publica a “.” si va face rezolvare recursiva pentru $hostname.sin.imacandi.net.

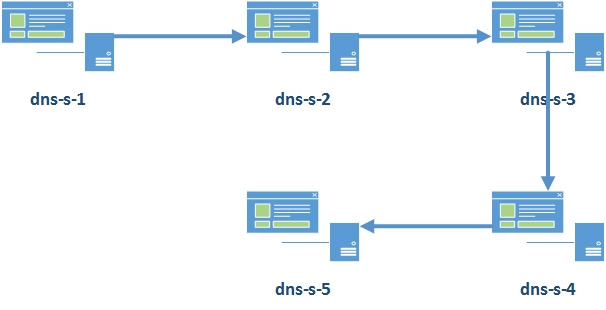

Servere si adrese IP:

- dns-s-1 (root server) / 172.16.155.101

- dns-s-2 (ns for .imacandi.) / 172.16.155.102

- dns-s-3 (ns for sin.imacandi.) / 172.16.155.103

- dns-s-5 (resolver) / 172.16.155.108

(da stiu ca pe poza sunt mai multe servere, da m-a luat desenatul pe dinainte si dupa aia mi-am dat seama ca ma pot descurca si cu mai putine)

Ca si software voi folosi BIND 9.9.4 pe CentOS 7 (default).

Prima oara semnam “.”

root@dns-s-1 named]# dnssec-keygen -a NSEC3RSASHA1 -b 2048 -n ZONE . Generating key pair....+++ ...................+++ K.+007+64334 [root@dns-s-1 named]# dnssec-keygen -f KSK -a NSEC3RSASHA1 -b 4096 -n ZONE . Generating key pair...................................................++ ......................................................................................................................................................++ K.+007+28638 [root@dns-s-1 named]# for key in `ls K*key`; do echo "\$INCLUDE $key" >> named.ca ; done [root@dns-s-1 named]# cat named.ca $TTL 3600 @ IN SOA dns-s-1.root-servers.net. hostmaster.root-servers.net. ( 2012071200 ; serial number YYMMDDNN 28800 ; Refresh 7200 ; Retry 864000 ; Expire 3600 ; Min TTL ) NS dns-s-1.root-servers.net. $ORIGIN . dns-s-1.root-servers.net. 3600 IN A 172.16.155.101 $INCLUDE K.+007+28638.key $INCLUDE K.+007+64334.key [root@dns-s-1 named]# dnssec-signzone -A -3 $(head -c 1000 /dev/urandom | sha1sum | cut -b 1-16) -N INCREMENT -o . -t named.ca Verifying the zone using the following algorithms: NSEC3RSASHA1. Zone fully signed: Algorithm: NSEC3RSASHA1: KSKs: 1 active, 0 stand-by, 0 revoked ZSKs: 1 active, 0 stand-by, 0 revoked named.ca.signed Signatures generated: 10 Signatures retained: 0 Signatures dropped: 0 Signatures successfully verified: 0 Signatures unsuccessfully verified: 0 Signing time in seconds: 0.022 Signatures per second: 447.407 Runtime in seconds: 0.026

Modificam /etc/named.conf astfel:

zone "." {

type master;

file "named.ca.signed";

};

Apoi restartam named si in loguri o sa zica urmatoarele (printre altele):

Mar 28 14:13:34 dns-s-1 named[2338]: zone ./IN: loaded serial 2012071201 (DNSSEC signed)

Acum avem “.” semnat (self-signed ca e root, nu exista autoritate mai mare ca .)

Dupa “.” urmeaza crearea unui TLD (Top Level Domain), si anume imacandi. Pentru asta adaugam urmatoarele inregistrari in zona “.”:

imacandi. IN NS ns1.dns.imacandi. ns1.dns.imacandi. IN A 172.16.155.102

Acum ca zona a fost modificata, trebuie re-semnata si dupa aceea reincarcata de BIND.

dnssec-signzone -A -3 $(head -c 1000 /dev/urandom | sha1sum | cut -b 1-16) -N INCREMENT -o . -t named.ca [root@dns-s-1 named]# rndc reload server reload successful

Acum trecem pe dns-s-2 si cream configurarile necesare pentru noua zona, chain of trust cu “.” si importul inregistrarilor de tip DS in “.”.

In primul rand, modificam /etc/named.conf astfel:

trusted-keys {

"." 257 3 7 "AwEAAa8SV9IPDSXr+THXuogKOGxCvERdRf39cJ9spETd22AgVRYTI1Tr C57FXGtcC+tGa0AYs9chGsZ8eNwGD76YdnydD8CT+tLfokbVHih0ewQz RiobvXE4UY7HycrnC+ZY9yToM4ktKSsX1YWFsNGcIBn60c5J39LbAJ/i bB2+TCvdJNE4jrHkP4pf/onXJvG/RMFllShMtmOqgn1y79yJGTwoO2ab Rbm4kV3qDKiLtfrmyLqJTGbKf+R98NTpe1ufPnQCDwV13xlNRlsok8Gz cFDjTNf6ZepQ2wF8CzpDYHK7/tANCEFgR0vOzYkb8VkkaEzMUCYOveqp wy8e+isoDtoBA1e48awEYo3o+YN1DVEbCoR4Xbdy4cf+qkXv0nS8QNar 0RHSjghmsQddDVMoFaYLWv8lqSCd1uQufSnMd1okv3nEyKIwWBB3xG5r x7GJpqMtqA4BRWcv28tGgPkbFaWMkjVPqUIBgyk87fAB+a1H51uy0J1K Q+99U+8/41m6mnNoa2kjxJL53dYcf0DO4eUgsRY2LcO6etk/XbHm9/+M GOfes0pmPJ8V3Yb2V1J5WV62sYaPrvw+jh3h2V5RvNW+QHZ6U5M73eWZ w8vYyygYl3sWHy03vX4mQnq2XsMJ0CDvR+XLWG98RpItYG65LwhiayRP +dDhJpSyOY3aeXLD";

};

zone "imacandi." IN {

type master;

file "imacandi.";

};

In zona “imacandi.” se trec urmatoarele:

$TTL 3600 @ IN SOA ns1.dns.imacandi. hostmaster.dns.imacandi. ( 2012071203 ; serial number YYMMDDNN 28800 ; Refresh 7200 ; Retry 864000 ; Expire 3600 ; Min TTL ) NS ns1.dns.imacandi. ns1.dns.imacandi. 3600 IN A 172.16.155.102 $ORIGIN imacandi. sin IN NS dns1.sin.imacandi. dns1.sin IN A 172.16.155.103

Dupa ce avem configurata zona, trecem la crearea cheilor KSK si ZSK si dupa aia semnam zona.

[root@dns-s-2 named]# dnssec-keygen -a RSASHA256 -b 2048 -n ZONE imacandi. Generating key pair.............+++ ....+++ Kimacandi.+008+03645 [root@dns-s-2 named]# dnssec-keygen -f KSK -a RSASHA256 -b 2048 -n ZONE imacandi. Generating key pair.......................................................................+++ ..................+++ Kimacandi.+008+35377

Adaugam cheile in fisierul de zona:

$INCLUDE Kimacandi.+008+03645 $INCLUDE Kimacandi.+008+35377

Si semnam zona:

[root@dns-s-2 named]# dnssec-signzone -N INCREMENT -o imacandi. -t imacandi. Verifying the zone using the following algorithms: RSASHA256. Zone fully signed: Algorithm: RSASHA256: KSKs: 1 active, 0 stand-by, 0 revoked ZSKs: 1 active, 0 stand-by, 0 revoked imacandi..signed Signatures generated: 8 Signatures retained: 0 Signatures dropped: 0 Signatures successfully verified: 0 Signatures unsuccessfully verified: 0 Signing time in seconds: 0.009 Signatures per second: 833.159 Runtime in seconds: 0.012

Dupa semnare, luam datele despre DS si le adaugam in zona parinte:

imacandi. IN DS 35377 8 1 16085596E91E80E95E70FA8EABE646A25499967E imacandi. IN DS 35377 8 2 818FB42E72B000DCD9621F9F78D85845C25BAC44566CD4B687543C1B A874B6C5

Si re-semnam zona parinte.

Pe dns-s-3 am creat zona sin.imacandi.

zone "sin.imacandi" IN {

type master;

file "sin.imacandi.signed";

};

Dupa aceea am creat cheile de semnare:

[root@dns-s-3 named]# dnssec-keygen -a NSEC3RSASHA1 -b 2048 -n ZONE sin.imacandi Generating key pair............................................+++ ..................................+++ Ksin.imacandi.+007+43763 [root@dns-s-3 named]# dnssec-keygen -f KSK -a NSEC3RSASHA1 -b 4096 -n ZONE sin.imacandi Generating key pair.......++ ................++ Ksin.imacandi.+007+02085

Le-am adaugat in zona si dupa am semnat zona:

[root@dns-s-3 named]# dnssec-signzone -A -3 $(head -c 1000 /dev/urandom | sha1sum | cut -b 1-16) -N INCREMENT -o sin.imacandi -t sin.imacandi Verifying the zone using the following algorithms: NSEC3RSASHA1. Zone fully signed: Algorithm: NSEC3RSASHA1: KSKs: 1 active, 0 stand-by, 0 revoked ZSKs: 1 active, 0 stand-by, 0 revoked sin.imacandi.signed Signatures generated: 12 Signatures retained: 0 Signatures dropped: 0 Signatures successfully verified: 0 Signatures unsuccessfully verified: 0 Signing time in seconds: 0.022 Signatures per second: 543.084 Runtime in seconds: 0.026

Iar pentru validare, in configuratia lui BIND am adaugat cheia pentru “.” pe dns-s-3 in named.conf:

trusted-keys {

"." 257 3 7 "AwEAAa8SV9IPDSXr+THXuogKOGxCvERdRf39cJ9spETd22AgVRYTI1Tr C57FXGtcC+tGa0AYs9chGsZ8eNwGD76YdnydD8CT+tLfokbVHih0ewQz RiobvXE4UY7HycrnC+ZY9yToM4ktKSsX1YWFsNGcIBn60c5J39LbAJ/i bB2+TCvdJNE4jrHkP4pf/onXJvG/RMFllShMtmOqgn1y79yJGTwoO2ab Rbm4kV3qDKiLtfrmyLqJTGbKf+R98NTpe1ufPnQCDwV13xlNRlsok8Gz cFDjTNf6ZepQ2wF8CzpDYHK7/tANCEFgR0vOzYkb8VkkaEzMUCYOveqp wy8e+isoDtoBA1e48awEYo3o+YN1DVEbCoR4Xbdy4cf+qkXv0nS8QNar 0RHSjghmsQddDVMoFaYLWv8lqSCd1uQufSnMd1okv3nEyKIwWBB3xG5r x7GJpqMtqA4BRWcv28tGgPkbFaWMkjVPqUIBgyk87fAB+a1H51uy0J1K Q+99U+8/41m6mnNoa2kjxJL53dYcf0DO4eUgsRY2LcO6etk/XbHm9/+M GOfes0pmPJ8V3Yb2V1J5WV62sYaPrvw+jh3h2V5RvNW+QHZ6U5M73eWZ w8vYyygYl3sWHy03vX4mQnq2XsMJ0CDvR+XLWG98RpItYG65LwhiayRP +dDhJpSyOY3aeXLD";

};

Iar pe dns-s-2 am adaugat inregistrarile de tip DS si am resemnat zona imacandi.:

sin.imacandi. IN DS 2085 7 1 E1B11E776525C73D7E7484817F57F4F9BDDFAB53 sin.imacandi. IN DS 2085 7 2 FC19462CA30C80691DAF2FFB6847130F7384BB9DAA82199FFDA60415 90976C45

Acum situatia este in felul urmator: dns-s-1 este autoritativ pentru “.” si contine inregistrari de tip DS pentru “imacandi.”, dns-s-2 este autoritativ pentru “imacandi.” si contine inregistrari de tip DS pentru “sin.imacandi.”, dns-s-3 este autoritativ pentru “sin.imacandi.” si contine inregistrari de tip A pentru teste.

Un query recursiv pe dns-s-2 pentru un host numit bumblebee.sin.imacandi. care este definit in zona de pe dns-s-3 arata asa:

[root@dns-s-3 named]# dig +dnssec -t A bumblebee.sin.imacandi. @172.16.155.102 +multiline ; <<>> DiG 9.9.4-RedHat-9.9.4-14.el7_0.1 <<>> +dnssec -t A bumblebee.sin.imacandi. @172.16.155.102 +multiline ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 14987 ;; flags: qr rd ra ad; QUERY: 1, ANSWER: 2, AUTHORITY: 2, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags: do; udp: 4096 ;; QUESTION SECTION: ;bumblebee.sin.imacandi. IN A ;; ANSWER SECTION: bumblebee.sin.imacandi. 3521 IN A 172.16.155.104 bumblebee.sin.imacandi. 3521 IN RRSIG A 7 3 3600 ( 20150427161417 20150328161417 43763 sin.imacandi. E9AQRx+ns1ZrmoPw+TduURzS8cGBAftivGEBBh1W75/u yZ24tGQQ6bmmYQK84YO39qj2JDLANH06212Co0/emBjJ Ug//YU+06nwT/fRu8vp/VL1u/8F3rSAGT5KSai1cFnjM Tt/c+urWzAmw9CzxwBO4QE9NCth8jT35tblfUSuTN0xy lOeTnTPqXvyTYNRm0HxygqIgEDC4K3PdDbZbYAT02djj /S8upDBZydJb3KuuHRvIZ6n4k0SKAyKChdCABFEGgM/M qPozD0gU52nYuUlR0fbfY844eqQfnRMNJvfIcY3xYb3h yidsFSwqgxs0vynCriefAVu/IxpAptlHpw== )

Important este flag-ul AD din raspuns care inseamna Authenticated Data, asta inseamna ca serverul care raspunde poate verifica tot lantul si “chain of trust” este intact.

Mai sunt cateva aspecte pe care intentionez sa le exemplific intr-un post urmator candva:

- semnare automata a zonelor

- pentru paranoici: interfatarea cu un HSM si stocarea cheilor private pe el

- update-ul automat al zonelor + semnarea automata

Cam asta e din categoria ce mai face sin sambata cand ploua afara :)